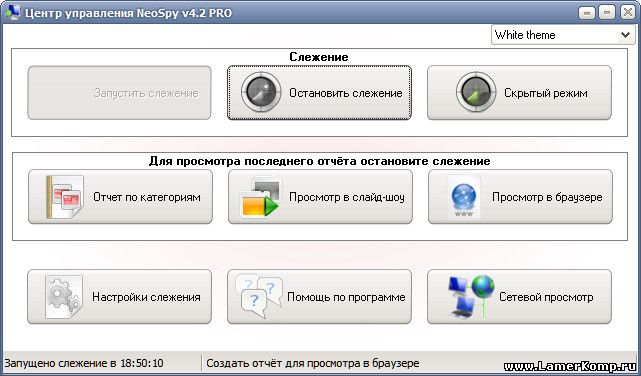

Чтобы в какой-то мере знать, чего ожидать, я искал программу отслеживания посещенных страниц в социальных сетях, перехвата нажатий. Ваша программа обладает данными функциями в полном объеме. . скачать шпионскую программу для компьютера. программа отслеживания действий на компьютере. отслеживания нажатий клавиш.

Мониторинг нажатия клавиш; запись всех действий на компьютере (запуск программ, операции с файлами и прочее). Как клавиатурный шпион вообще туфта полная, нажатия клавиш практически не отслеживает.. Продажа программы StaffCop: слежение за компьютерами локальной сети в режиме реального времени. Возможности, скриншоты, пример отчёта. Возможность скачать демо-версию. Способы покупки. Стоимость. Перехват нажатых клавиш на клавиатуре. + Запись снимков экрана (скриншотов). + Мониторинг буфера обмена. + Мониторинг запуска и закрытия программ. + Отслеживание включения/выключения/перезагрузки компьютера.

В феврале 2. 00. 5 года бизнесмен из Флориды Джо Лопес (Joe Lopez) подал иск против Bank of America: неизвестные хакеры украли у американского предпринимателя с его банковского счета в Bank of America 9. Латвию. В результате расследования выяснилось, что на компьютере Лопеса присутствовал вирус Backdoor. Win. 32. Apdoor (Backdoor.

Сoreflood), который фиксирует все клавиатурные нажатия пользователя и через Интернет направляет их злоумышленникам. Именно таким образом к хакерам попали пароль и логин Джо Лопеса, который регулярно работал через Интернет со своим счетом в Bank of America. Однако суд отказал истцу в возмещении ущерба, указав на то, что г- н Лопес пренебрег элементарными мерами предосторожности при работе со своим банковским счетом через Интернет: детектирование указанного вируса было добавлено в антивирусные базы почти всех производителей антивирусного ПО еще в 2. Исчезновению 9. 0 тыс. Джо Лопеса помог обычный кейлоггер.

Что такое кейлоггер В переводе с английского keylogger - это регистратор нажатий клавиш. В большинстве источников можно найти следующее определение кейлоггера: кейлоггер (клавиатурный шпион) - программное обеспечение, основным назначением которого является скрытый мониторинг нажатий клавиш и ведение журнала этих нажатий. Это определение не совсем верно, так как в качестве кейлоггеров может использоваться как программное обеспечение, так и аппаратные средства. Аппаратные кейлоггеры встречаются значительно реже, чем программные, однако при защите важной информации о них ни в коем случае нельзя забывать. Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью "горячих клавиш" (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja).

Существует масса легального ПО, которое используется администраторами для наблюдения за тем, что делает работник в течение дня, или для наблюдения пользователем за активностью посторонних людей на своем компьютере. Однако где проходит грань между "законным" использованием "легального" ПО и его использованием в криминальных целях? То же "легальное" ПО зачастую используется и в целях умышленного похищения секретных данных пользователя - например, паролей. Большинство существующих на данный момент кейлоггеров считаются "легальными" и свободно продаются, так как разработчики декларируют множество причин для использования кейлоггеров, например: для родителей: отслеживание действий детей в Интернете и оповещение родителей в случае попыток зайти на сайты "для взрослых" (parental control); для ревнивых супругов: отслеживание действий своей половины в Сети в случае подозрения на "виртуальную измену"; для службы безопасности организации: отслеживание фактов нецелевого использования персональных компьютеров, их использования в нерабочее время; для службы безопасности организации: отслеживание фактов набора на клавиатуре критичных слов и словосочетаний, которые составляют коммерческую тайну организации, и разглашение которых может привести к материальному или иному ущербу для организации; для различных служб безопасности: проведение анализа и расследования инцидентов, связанных с использование персональных компьютеров; другие причины. Однако это скорее привычное, чем объективное положение вещей, так как для решения всех указанных задач существуют и другие способы, а ЛЮБОЙ легальный кейлоггер может использоваться во вредоносных целях, и в последнее время именно кража информации пользователей различных систем онлайновых платежей стала, к сожалению, главным применением кейлоггеров (для этих же целей вирусописателями постоянно разрабатываются новые троянцы- кейлоггеры). Кроме того, многие кейлоггеры прячут себя в системе (т. Такое использование делает задачу обнаружения кейлоггеров одной из приоритетных для антивирусных компаний.

В классификации вредоносных программ "Лаборатории Касперского" существует специальная категория Trojan- Spy (шпионские программы), в которую попадают программы, содержащие функции клавиатурных шпионов. Согласно определению Trojan- Spy, "эти троянцы осуществляют электронный шпионаж: вводимая с клавиатуры зараженного компьютера информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в какой- либо файл на диске и периодически отправляются злоумышленнику". Чем опасны кейлоггеры В отличие от других типов вредоносного программного обеспечения, для системы кейлоггер абсолютно безопасен. Однако он может быть чрезвычайно опасным для пользователя: с помощью кейлоггера можно перехватить пароли и другую конфиденциальную информацию, вводимую пользователем с помощью клавиатуры.

В результате злоумышленник узнает коды и номера счетов в электронных платежных системах, пароли к учетным записям в online- играх, адреса, логины, пароли к системам электронной почты и так далее. После получения конфиденциальных данных пользователя злоумышленник может не только банально перевести деньги с его банковского счета или использовать учетную запись пользователя в online- игре. К сожалению, наличие таких данных в ряде случаев может приводить к последствиям более серьезным, чем потеря некоторой суммы денег конкретным человеком. Использование кейлоггеров позволяет осуществлять экономический и политический шпионаж, получать доступ к сведениям, составляющим не только коммерческую, но и государственную тайну, а также компрометировать системы безопасности, используемые коммерческими и государственными структурами (например, с помощью кражи закрытых ключей в криптографических системах). Кейлоггеры, наряду с фишингом и методами социальной инженерии (см.

Кража собственности в компьютерных сетях" ), являются сейчас одним из главных методов электронного мошенничества. Однако если в случае фишинга бдительный пользователь может сам себя защитить - игнорировать явно фишинговые письма, не вводить персональные данные на подозрительных веб- страницах, - то в случае с клавиатурными шпионами никаким другим способом, кроме использования специализированных средств защиты, обнаружить факт шпионажа практически невозможно. По словам Кристины Хойперс (Cristine Hoepers), менеджера бразильской команды немедленного компьютерного реагирования (Brazil's Computer Emergency Response Team), работающей под эгидой Комитета регулирования Интернета Бразилии (Internet Steering Committee), кейлоггеры оказались самым распространенным способом кражи конфиденциальной информации, передвинув фишинг на второе место, и действуют все более избирательно: отслеживая веб- страницы, к которым обращается пользователь, они записывают нажатия клавиш только при заходе на сайты, интересующие злоумышленников. В последние годы отмечается значительный рост числа различных вредоносных программ, использующих функции кейлоггеров. От столкновения с киберпреступниками не застрахован ни один пользователь сети Интернет, в какой бы точке земного шара он ни проживал и в какой бы организации ни работал.

Примеры использования кейлоггеров злоумышленниками В последние годы отмечается значительный рост числа различных вредоносных программ, использующих функции кейлоггеров. От столкновения с киберпреступниками не застрахован ни один пользователь сети Интернет, в какой бы точке земного шара он ни проживал и в какой бы организации ни работал. Одним из самых известных недавних случаев использования кейлоггеров стала кража более 1 млн. Nordea. В августе 2. Nordea стали приходить от имени этого банка электронные письма с предложением установить антиспам- продукт, якобы содержащийся в приложении. При попытке получателя письма скачать прикрепленный файл на свой компьютер устанавливался специальный вариант широко известной троянской программы Haxdoor, который активировался при регистрации жертвы в онлайн- сервисе Nordea и выводил на экран сообщение об ошибке с просьбой о повторной регистрации.

После этого клавиатурный шпион, встроенный в троянскую программу, записывал вводимые пользователем данные и передавал их на сервер злоумышленников. Собранные таким образом персональные данные использовались мошенниками для снятия денег со счетов доверчивых клиентов банка. Создателя этого троянца помог вычислить один из экспертов по безопасности компании Symantec. По заявлению автора троянской программы, haxdoor использовался и в атаках против австралийских и многих других банков. Mydoom. Mydoom побил рекорды червя Sobig и стал причиной самой масштабной эпидемии в истории Интернета на сегодняшний день. Червь распространялся по электронной почте. Автор червя использовал самые разнообразные заголовки писем, чтобы заинтересовать пользователей с очень разными интересами.

Червь провел атаку на сайт www. Однако мало кто знает, что наряду с функциональностью сетевого червя, бэкдора и организацией Do. S- атаки на сайт www. Mydoom содержал функции кейлоггера для сбора номеров кредитных карт. В начале 2. 00. 5 года лондонская полиция предотвратила одну из самых крупных попыток кражи банковской информации в Англии.

С помощью атаки на банковскую систему злоумышленники планировали украсть 4. Sumitomo Mitsui. Главным компонентом троянской программы, созданной 3. Иероном Болонди (Yeron Bolondi), является кейлоггер, позволяющий отслеживать все нажатия клавиш при работе с клиентской программой указанного банка. В мае 2. 00. 5 года в Лондоне израильская полиция арестовала супружескую пару по обвинению в разработке вредоносных программ, при помощи которых израильские компании шпионили за конкурентами.

Поражают масштабы данного промышленного шпионажа: среди компаний, которые упоминались израильскими властями в материалах расследования, есть такие крупные компании, как операторы мобильной связи Cellcom и Pelephone, а также провайдер спутникового телевидения компания YES. Согласно материалам следствия, троянская программа была использована для шпионажа в отношении PR- агентства Rani Rahav, среди клиентов которого - второй в Израиле мобильный оператор Partner Communications и группа кабельного телевидения HOT.

RSS Feed

RSS Feed